La seguridad de los activos empresariales se ha convertido en una preocupación crítica para las organizaciones que gestionan equipos valiosos, herramientas y materiales sensibles. Los métodos tradicionales de almacenamiento a menudo no logran ofrecer la protección integral y la responsabilidad que requieren las empresas modernas. Los vestuarios inteligentes representan un enfoque revolucionario para la gestión de activos, combinando tecnología avanzada con características de seguridad robustas para crear una solución integrada que aborda eficazmente estos desafíos.

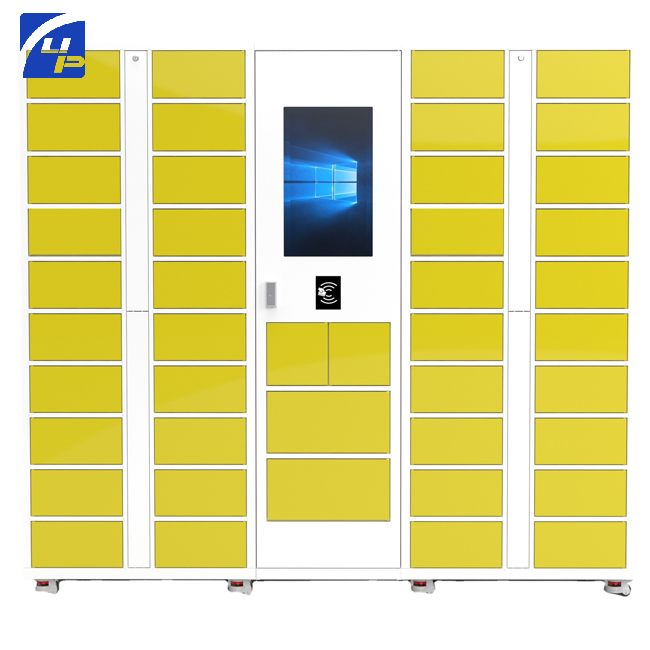

La implementación de sistemas inteligentes de almacenamiento ha transformado la forma en que las empresas abordan la protección de activos, ofreciendo niveles sin precedentes de control, supervisión y responsabilidad. Estos sofisticados sistemas van más allá de simples mecanismos de cerradura y llave, incorporando tecnologías de vanguardia como el seguimiento mediante RFID, la autenticación biométrica y capacidades de monitoreo en tiempo real. A medida que las organizaciones continúan enfrentando amenazas de seguridad cada vez mayores y requisitos de cumplimiento regulatorio, la adopción de soluciones inteligentes de almacenamiento se ha convertido no solo en beneficiosa, sino esencial para mantener la integridad operativa y proteger recursos valiosos.

Sistemas Avanzados de Autenticación y Control de Acceso

Tecnologías de Autenticación Multifactor

Los casilleros inteligentes modernos emplean sofisticados sistemas de autenticación multifactor que mejoran significativamente la seguridad en comparación con los métodos tradicionales de almacenamiento. Estos sistemas combinan normalmente varios métodos de identificación, como tarjetas RFID, escáneres biométricos, códigos PIN y autenticación mediante aplicaciones móviles, para garantizar que solo el personal autorizado pueda acceder a los activos almacenados. El enfoque escalonado de autenticación crea múltiples barreras de seguridad que son extremadamente difíciles de superar para personas no autorizadas.

La autenticación biométrica representa una de las formas más seguras de control de acceso disponibles en las soluciones de almacenamiento contemporáneas. Los escáneres de huellas dactilares, los sistemas de reconocimiento facial y los escáneres de iris proporcionan identificadores biológicos únicos que no pueden replicarse ni robarse fácilmente. Cuando se integran con otros métodos de autenticación, los sistemas biométricos crean un marco de seguridad prácticamente impenetrable que garantiza la protección de los activos manteniendo la comodidad para el usuario.

La integración de la autenticación mediante dispositivos móviles añade una capa adicional de seguridad mientras mejora la experiencia del usuario. Los empleados pueden utilizar sus teléfonos inteligentes como llaves digitales, recibiendo códigos de acceso cifrados o utilizando tecnología de comunicación de campo cercano para desbloquear compartimentos de almacenamiento. Este enfoque no solo mejora la seguridad, sino que también proporciona a los administradores registros detallados de acceso y la capacidad de otorgar o revocar permisos de forma remota según sea necesario.

Gestión de Acceso Basada en Roles

Los armarios inteligentes destacan por implementar sistemas de control de acceso basados en roles con un alto nivel de detalle, que permiten a las organizaciones definir privilegios específicos de acceso para diferentes grupos de usuarios. Los administradores pueden configurar permisos según funciones laborales, niveles de autorización de seguridad, requisitos de proyectos o necesidades departamentales. Este enfoque específico garantiza que los empleados solo tengan acceso a los activos que requieren para sus responsabilidades específicas, minimizando así el riesgo de uso no autorizado o robo.

El sistema mantiene perfiles detallados de usuarios que incluyen historial de acceso, permisos actuales y registros de actividad. Esta funcionalidad integral de gestión de usuarios permite a los administradores de seguridad identificar rápidamente posibles violaciones de seguridad, rastrear patrones de uso de activos y generar informes de cumplimiento. La capacidad de modificar o revocar permisos de acceso al instante proporciona a las organizaciones un control de seguridad dinámico que puede adaptarse a los cambios en el personal y los requisitos de proyectos.

Las restricciones de acceso basadas en el tiempo mejoran aún más la seguridad al limitar cuándo ciertos usuarios pueden acceder a los activos almacenados. Las organizaciones pueden configurar ventanas de acceso que se alineen con los turnos de trabajo, cronogramas de proyectos o protocolos de seguridad. Este control temporal evita el acceso fuera del horario laboral por parte de personal no autorizado y ayuda a mantener cadenas de custodia estrictas para materiales y equipos sensibles.

Capacidades de Monitoreo y Seguimiento en Tiempo Real

Integración RFID e IoT

La incorporación de la tecnología de identificación por radiofrecuencia y conectividad del Internet de las Cosas permite lockers de almacenamiento inteligente proporcionar una visibilidad sin precedentes sobre la ubicación y el estado de los activos. Cada artículo almacenado puede etiquetarse con chips RFID que se comunican con el sistema de taquillas, proporcionando información en tiempo real sobre los niveles de inventario, la ubicación de los artículos y los patrones de movimiento. Esta tecnología elimina las suposiciones asociadas con el seguimiento tradicional de activos y proporciona a los administradores acceso inmediato a datos completos de inventario.

Los sensores IoT integrados en todo el sistema de almacenamiento monitorean continuamente las condiciones ambientales, el estado de seguridad y la salud del sistema. Estos sensores pueden detectar intentos de acceso no autorizado, cambios ambientales que podrían dañar los activos almacenados y posibles fallos del sistema antes de que se conviertan en problemas críticos. La capacidad de monitoreo continuo garantiza que cualquier amenaza para la seguridad o problema operativo sea identificada y abordada de inmediato.

La combinación de las tecnologías RFID e IoT crea un ecosistema integral de seguimiento que va más allá de los límites físicos del armario de almacenamiento. Las organizaciones pueden supervisar el uso de activos en todas sus instalaciones, rastreando los elementos desde el almacenamiento hasta su implementación y de regreso. Esta visibilidad de extremo a extremo mejora la responsabilidad y ayuda a prevenir la pérdida o el mal uso de activos.

Alertas y notificaciones automatizadas

Los sistemas inteligentes de alerta integrados en los armarios de almacenamiento inteligentes proporcionan notificaciones inmediatas cuando ocurren eventos de seguridad o actividades inusuales. Estos sistemas pueden detectar y reportar en tiempo real intentos de acceso no autorizados, activos faltantes, anomalías ambientales y fallos del sistema. Los administradores reciben notificaciones instantáneas a través de múltiples canales, incluidos correo electrónico, SMS, aplicaciones móviles y alertas en el panel, garantizando una respuesta rápida ante posibles amenazas de seguridad.

Los umbrales de alerta personalizables permiten a las organizaciones ajustar sus sistemas de monitoreo según requisitos específicos de seguridad y niveles de tolerancia al riesgo. Diferentes tipos de activos pueden tener parámetros de alerta distintos, con artículos de alto valor o sensibles sometidos a un control más estricto que el equipo estándar. Este enfoque flexible garantiza que los recursos de seguridad se asignen eficientemente, manteniendo niveles adecuados de protección para todos los activos almacenados.

Las capacidades de análisis predictivo permiten al sistema identificar posibles riesgos de seguridad antes de que se conviertan en amenazas reales. Al analizar patrones de uso, historiales de acceso y datos ambientales, el sistema puede detectar actividades o condiciones inusuales que podrían indicar vulnerabilidades de seguridad. Este enfoque proactivo en la gestión de la seguridad ayuda a las organizaciones a prevenir incidentes, en lugar de simplemente responder a ellos después de que ocurren.

Gestión de Inventarios y Responsabilidad de Activos

Procedimientos Automatizados de Registro de Entrada y Salida

Los casilleros inteligentes revolucionan la gestión de activos mediante procedimientos automatizados de entrada y salida que eliminan los procesos manuales y reducen los errores humanos. Cuando los empleados acceden al sistema, se les presentan interfaces digitales que los guían a través de los procedimientos adecuados para retirar o devolver activos. El sistema registra automáticamente quién accedió a qué activos, cuándo fueron retirados y cuándo fueron devueltos, creando registros detallados que mejoran la responsabilidad.

Los procedimientos automatizados incluyen pasos de verificación que garantizan que se retiren los activos correctos y que se sigan todos los protocolos requeridos de seguridad o cumplimiento. El sistema puede solicitar a los usuarios que confirmen el estado del activo, verifiquen las fechas de calibración de herramientas de precisión o reconozcan los requisitos de seguridad antes de completar las transacciones. Este proceso guiado reduce la probabilidad de errores y asegura que todos los protocolos necesarios se sigan de manera consistente.

La integración con sistemas de planificación de recursos empresariales permite que los casilleros inteligentes se coordinen con flujos de trabajo organizativos más amplios y con los procesos de gestión de inventario. Las transacciones de activos se registran automáticamente en las bases de datos corporativas, actualizando en tiempo real los niveles de inventario, los programas de mantenimiento y los registros de asignación de costos. Esta integración perfecta elimina la entrada duplicada de datos y garantiza que la información de los activos permanezca precisa y actualizada en todos los sistemas organizativos.

Prevención y recuperación de pérdidas

Las funciones avanzadas de prevención de pérdidas integradas en los sistemas de almacenamiento inteligentes ayudan a las organizaciones a minimizar la merma de activos y el uso no autorizado. El sistema mantiene registros exhaustivos de todos los movimientos de activos, lo que facilita identificar cuándo faltan artículos y quién era responsable de su custodia. Esta capacidad detallada de seguimiento sirve tanto como disuasivo frente al robo como una herramienta valiosa para investigar pérdidas cuando ocurren.

Los procesos automatizados de conciliación comparan regularmente el inventario físico con los registros del sistema, identificando discrepancias que podrían indicar activos perdidos, robados o mal colocados. El sistema puede iniciar investigaciones cuando los activos se retrasan en su devolución o cuando los conteos de inventario no coinciden con los niveles esperados. Este enfoque proactivo para la prevención de pérdidas ayuda a las organizaciones a identificar y abordar problemas antes de que tengan un impacto financiero significativo.

Las funciones de asistencia en recuperación ayudan a las organizaciones a localizar activos perdidos mediante el seguimiento por GPS, el escaneo RFID y la integración con sistemas de cámaras de seguridad. Cuando se reporta la desaparición de un activo, el sistema puede proporcionar información detallada sobre su última ubicación conocida, historial de uso y partes responsables. Esta información mejora considerablemente las posibilidades de recuperación exitosa del activo, al tiempo que ofrece evidencia valiosa para reclamaciones de seguros o procedimientos legales.

Beneficios en cumplimiento y regulación

Generación de historial de auditoría

Los armarios inteligentes de almacenamiento generan automáticamente registros detallados que cumplen con los estrictos requisitos de documentación de diversos marcos regulatorios y normas industriales. Cada interacción con los activos almacenados se registra con marcas de tiempo, identificación del usuario e información detallada de la transacción, creando una cadena de custodia inquebrantable. Esta documentación automatizada elimina la carga del registro manual y garantiza que toda la información requerida se capture de forma precisa y consistente.

La funcionalidad de auditoría va más allá de los simples registros de acceso para incluir datos de monitoreo ambiental, registros de mantenimiento, historiales de calibración y actividades de verificación de cumplimiento. Este enfoque integral de documentación garantiza que las organizaciones puedan demostrar el cumplimiento de los requisitos regulatorios, como las normas ISO, las regulaciones de la FDA y las directrices específicas del sector. El sistema puede generar informes personalizados que destacan métricas específicas de cumplimiento y proporcionan evidencia del apego a los protocolos requeridos.

Los registros con evidencia de manipulación garantizan que los registros de auditoría no puedan ser alterados ni manipulados después de su creación, proporcionando la integridad y confiabilidad que exigen los organismos reguladores. Las firmas digitales, la integración con blockchain y el almacenamiento cifrado protegen los datos de auditoría frente a modificaciones no autorizadas, al tiempo que mantienen el acceso para actividades legítimas de cumplimiento. Este enfoque sólido para la protección de registros brinda a las organizaciones la confianza de que su documentación resistirá el escrutinio regulatorio.

Protección de la seguridad de los datos y la privacidad

Los sistemas de almacenamiento inteligentes implementan medidas de seguridad de datos a nivel empresarial para proteger información sensible sobre activos, usuarios y operaciones organizativas. El cifrado de extremo a extremo protege los datos tanto en tránsito como en reposo, garantizando que la información confidencial no pueda ser interceptada o accedida por partes no autorizadas. Protocolos avanzados de ciberseguridad, incluidos actualizaciones regulares de seguridad, evaluaciones de vulnerabilidades y sistemas de detección de intrusiones, proporcionan una protección integral contra amenazas digitales.

Las funciones de protección de la privacidad garantizan que la información personal sobre empleados y usuarios del sistema se maneje de conformidad con las normativas aplicables en materia de privacidad, como el GDPR y el CCPA. El sistema aplica principios de minimización de datos, recopilando únicamente la información necesaria para fines de seguridad y operativos, al tiempo que brinda a los usuarios control sobre sus datos personales. Políticas claras de privacidad y mecanismos de consentimiento aseguran que las organizaciones cumplan con los requisitos de privacidad en constante evolución.

Las capacidades de copia de seguridad de datos y recuperación ante desastres protegen contra la pérdida de datos mientras se mantiene la disponibilidad del sistema durante emergencias o fallos técnicos. Los sistemas de almacenamiento redundantes, los procedimientos regulares de copia de seguridad y los protocolos de recuperación probados garantizan que la información crítica sobre activos y seguridad permanezca disponible incluso durante eventos adversos. Esta fiabilidad es esencial para mantener operaciones continuas y el cumplimiento normativo.

Integración con ecosistemas de seguridad empresarial

Gestión Centralizada de Seguridad

Los taquillas inteligentes modernas están diseñadas para integrarse perfectamente con los sistemas existentes de gestión de seguridad empresarial, creando ecosistemas de seguridad unificados que ofrecen protección integral en todas las instalaciones organizacionales. La integración con plataformas de gestión de información y eventos de seguridad permite correlacionar los eventos del sistema de almacenamiento con otros datos de seguridad, proporcionando a los equipos de seguridad una visibilidad completa sobre posibles amenazas e incidentes de seguridad.

Los paneles centralizados combinan datos del sistema de almacenamiento con información de sistemas de control de acceso, cámaras de vigilancia y otros dispositivos de seguridad para crear capacidades integrales de monitoreo de seguridad. El personal de seguridad puede supervisar múltiples instalaciones y sistemas desde una única interfaz, mejorando los tiempos de respuesta y la coordinación durante eventos de seguridad. Este enfoque integrado aumenta la eficacia general de la seguridad mientras reduce la complejidad operativa.

Las funciones de sincronización de políticas garantizan que las políticas de seguridad implementadas en los sistemas inteligentes de almacenamiento permanezcan coherentes con los marcos generales de seguridad organizacional. Los cambios en los permisos de acceso, protocolos de seguridad o requisitos de cumplimiento se pueden propagar automáticamente a todos los sistemas conectados, asegurando una postura de seguridad consistente en toda la organización. Esta coordinación reduce el riesgo de brechas de seguridad y simplifica las tareas de gestión de la seguridad.

Escalabilidad y Preparación para el Futuro

Los sistemas de taquillas inteligentes están diseñados pensando en la escalabilidad, lo que permite a las organizaciones ampliar sus capacidades de almacenamiento seguro a medida que crecen y evolucionan sus necesidades. Los diseños modulares permiten agregar fácilmente nuevas unidades de almacenamiento, mientras que las plataformas de gestión basadas en la nube ofrecen la flexibilidad para administrar un número creciente de dispositivos y usuarios sin inversiones significativas en infraestructura. Esta escalabilidad garantiza que la inversión inicial en tecnología de almacenamiento inteligente siga generando valor a medida que las organizaciones se expanden.

Las características de protección futura incluyen soporte para tecnologías de autenticación emergentes, protocolos de comunicación y estándares de seguridad que podrían adoptarse en el futuro. Las actualizaciones regulares del firmware y las arquitecturas de hardware ampliables aseguran que los sistemas de almacenamiento inteligente puedan evolucionar junto con los cambios en el entorno tecnológico y los requisitos de seguridad. Este enfoque orientado al futuro protege la inversión de las organizaciones y garantiza una efectividad continua en materia de seguridad.

Las capacidades de integración de API permiten que los sistemas de almacenamiento inteligente se conecten con nuevas aplicaciones y servicios a medida que están disponibles, ampliando la funcionalidad y posibilitando casos de uso innovadores. Los diseños de arquitectura abierta facilitan la integración con dispositivos emergentes del Internet de las Cosas, plataformas de inteligencia artificial y herramientas avanzadas de análisis que pueden mejorar la seguridad y las capacidades operativas en el futuro.

Preguntas frecuentes

¿Qué tipos de métodos de autenticación admiten los casilleros inteligentes?

Los casilleros de almacenamiento inteligente suelen admitir varios métodos de autenticación, incluyendo tarjetas RFID, escáneres biométricos como reconocimiento de huellas dactilares y facial, códigos PIN y autenticación basada en aplicaciones móviles. Muchos sistemas combinan varios métodos para mejorar la seguridad, creando una autenticación multifactor que reduce significativamente el riesgo de acceso no autorizado. Las opciones de autenticación específicas disponibles dependen de la configuración particular del sistema y de los requisitos de seguridad organizacionales.

¿Cómo ayudan los armarios inteligentes de almacenamiento al cumplimiento normativo?

Estos sistemas generan automáticamente registros exhaustivos que documentan todas las interacciones con los activos, creando los registros detallados requeridos por muchos marcos regulatorios. Proporcionan registros evidentes de manipulación, informes automatizados de cumplimiento y documentación detallada de la cadena de custodia que ayuda a las organizaciones a demostrar el cumplimiento de las normas y regulaciones del sector. Los sistemas también implementan medidas de seguridad de datos que cumplen con los requisitos de protección de la privacidad y mantienen la integridad de la documentación de cumplimiento.

¿Pueden los armarios inteligentes de almacenamiento integrarse con los sistemas empresariales existentes?

Sí, los modernos armarios inteligentes de almacenamiento están diseñados para integrarse con sistemas existentes de planificación de recursos empresariales, plataformas de gestión de seguridad y otras infraestructuras tecnológicas organizacionales. Normalmente ofrecen conectividad mediante API, protocolos de comunicación estandarizados y compatibilidad con plataformas de software empresarial comunes. Esta capacidad de integración permite a las organizaciones incorporar el almacenamiento inteligente en sus flujos de trabajo existentes y ecosistemas tecnológicos sin necesidad de modificaciones extensas del sistema.

¿Qué sucede si el sistema de armarios inteligentes de almacenamiento experimenta fallos técnicos?

Los sistemas inteligentes de almacenamiento de calidad incluyen fuentes de alimentación de respaldo, sistemas de comunicación redundantes y procedimientos de acceso de emergencia para mantener la funcionalidad durante problemas técnicos. Muchos sistemas ofrecen funciones de sobrepaso manual que permiten al personal autorizado acceder a los activos almacenados durante fallos del sistema, manteniendo los protocolos de seguridad. Además, sistemas integrales de monitoreo y alerta ayudan a identificar posibles problemas antes de que deriven en fallos completos del sistema, posibilitando mantenimiento proactivo y resolución de incidencias.

Tabla de Contenido

- Sistemas Avanzados de Autenticación y Control de Acceso

- Capacidades de Monitoreo y Seguimiento en Tiempo Real

- Gestión de Inventarios y Responsabilidad de Activos

- Beneficios en cumplimiento y regulación

- Integración con ecosistemas de seguridad empresarial

-

Preguntas frecuentes

- ¿Qué tipos de métodos de autenticación admiten los casilleros inteligentes?

- ¿Cómo ayudan los armarios inteligentes de almacenamiento al cumplimiento normativo?

- ¿Pueden los armarios inteligentes de almacenamiento integrarse con los sistemas empresariales existentes?

- ¿Qué sucede si el sistema de armarios inteligentes de almacenamiento experimenta fallos técnicos?